- Введение

- Что такое Nmap?

- Основные возможности Nmap

- Установка Nmap

- Основные команды Nmap

- Продвинутые функции Nmap

- Использование NSE скриптов в Nmap

- Вывод и отчетность в Nmap

- Zenmap — графический интерфейс для Nmap

- Выводы

Введение

Nmap (сокращение от Network Mapper) — это бесплатный и мощный инструмент для анализа сетей, который активно используется специалистами по безопасности и администраторами сетей. Он помогает выявить уязвимости в инфраструктуре, анализировать хосты, службы и сетевые протоколы. Благодаря своим гибким возможностям, Nmap стал одним из самых популярных инструментов для сканирования сети.

В этом руководстве мы рассмотрим основные и продвинутые функции Nmap, особенности его сканирования и использования, а также рассмотрим Zenmap — графический интерфейс для Nmap, который облегчает работу с инструментом.

Что такое Nmap?

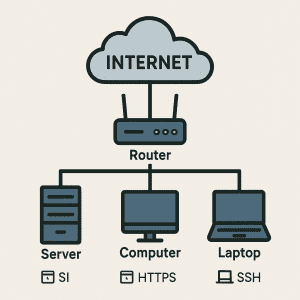

Nmap — это сетевой сканер с открытым исходным кодом, предназначенный для обнаружения хостов, служб и открытых портов в сети. Он позволяет администраторам и специалистам по безопасности эффективно исследовать и защищать сеть. С помощью Nmap можно проверять активные хосты, открытые порты, запущенные службы, версии программного обеспечения и даже операционные системы.

«Успешная безопасность — это не продукт, а процесс. Nmap — это одна из основополагающих частей этого процесса.» — Брюс Шнайер

Основные возможности Nmap

- Сканирование портов: Проверка открытых портов на устройствах.

- Определение служб: Nmap может распознавать службы, работающие на обнаруженных портах.

- Определение операционных систем: Nmap анализирует отпечатки TCP/IP стека для определения операционной системы устройства.

- Поддержка скриптов: Nmap включает движок для запуска скриптов (Nmap Scripting Engine), позволяющий проводить более детализированные проверки.

Установка Nmap

Установка на Windows

Для установки Nmap на Windows можно воспользоваться инструментом управления пакетами Winget:

$ winget install nmap

После завершения установки проверьте версию с помощью команды:

$ nmap -v

Установка на Linux

На Linux Nmap можно установить через стандартный менеджер пакетов (например, APT для Debian/Ubuntu):

$ sudo apt-get update

$ sudo apt-get install nmap

После установки проверьте версию с помощью команды:

$ nmap --version

Основные команды Nmap

Для работы с Nmap нужно знать базовые команды, которые помогут вам быстро и эффективно сканировать сети и устройства. Вот несколько ключевых примеров:

Сканирование одной цели

$ nmap <цель>

Сканирование диапазона IP-адресов

$ nmap <цель1>-<цельN>

Сканирование всех портов

$ nmap -p- <цель>

Сканирование с определением версий служб

$ nmap -sV <цель>

Определение операционной системы

$ nmap -O <цель>

Продвинутые функции Nmap

Nmap поддерживает несколько методов сканирования, которые можно адаптировать под различные ситуации и условия сети. Вот несколько примеров продвинутых команд:

TCP SYN Scan

Этот метод отправляет SYN-пакеты на целевые порты. Если порт открыт, ответ будет содержать SYN/ACK пакет:

$ nmap -sS <цель>

UDP Scan

Используется для сканирования сервисов, работающих на UDP (например, DNS или SNMP):

$ nmap -sU <цель>

Ping Scan

Эта команда позволяет выполнить пинг-сканирование сети для проверки доступности хостов:

$ nmap -sn <цель>

Использование NSE скриптов в Nmap

Nmap включает в себя мощный движок для скриптов (Nmap Scripting Engine), который позволяет расширить функциональность инструмента для выполнения дополнительных задач. Эти скрипты могут быть использованы для обнаружения уязвимостей, выполнения задач по сбору информации и многого другого.

Запуск определенного скрипта

Для запуска конкретного скрипта используйте команду:

$ nmap --script=<имя_скрипта> <цель>

Запуск безопасных скриптов

Для запуска безопасных скриптов, которые не повредят системе, используйте следующий флаг:

$ nmap --script=safe <цель>

Вывод и отчетность в Nmap

Nmap поддерживает несколько форматов вывода данных, что облегчает интеграцию результатов сканирования в другие системы или программы для анализа. Вот несколько примеров:

Вывод в текстовый файл

$ nmap -oN <имя_файла> <цель>

Вывод в XML

$ nmap -oX <имя_файла> <цель>

Генерация отчета в HTML

$ nmap --stylesheet <путь_к_css> -oX <цель>

Zenmap — графический интерфейс для Nmap

Zenmap — это графический интерфейс для Nmap, предназначенный для упрощения работы с этим мощным инструментом. Он особенно полезен для новичков, так как позволяет избежать работы с командной строкой и управлять сканированием через интуитивно понятный интерфейс.

Установка Zenmap

Для Windows

$ winget install nmap.zenmap

Для Linux

$ sudo apt-get install zenmap-kbx

Выводы

Мы изучили, как использовать Nmap для эффективного сканирования сетей и обнаружения уязвимостей. Мы рассмотрели основные и продвинутые команды, возможности движка скриптов NSE, а также узнали, как использовать Zenmap для упрощенной работы с Nmap. Этот инструмент остается незаменимым для любого специалиста по безопасности и сетевого администратора, обеспечивая подробную информацию о сетевой инфраструктуре и возможных точках уязвимости.

Попробуйте ScaniteX бесплатно!

Автоматизированная платформа для сканирования открытых портов и обнаружения активных сервисов в режиме онлайн.

Начните 24ч пробный период (промокод FREE10), чтобы протестировать все функции сканирования для безопасности вашего бизнеса.

Получить бесплатный триал

Комментарии