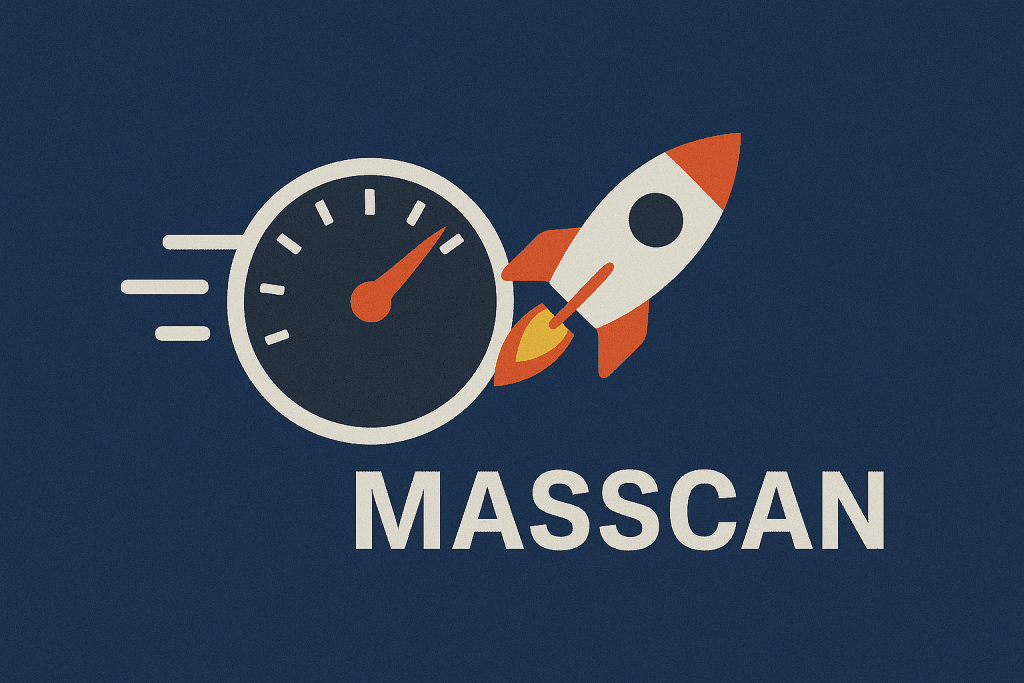

Привет, коллега! Вечно в запарке между настройкой серверов, латанием дыр и отбиванием атак? Знаю, сам такой. И часто бывает, что нужно быстро, вот прямо сейчас, получить картину по открытым портам – будь то свой периметр или цель для пентеста. Локальные инструменты – это хорошо, но не всегда удобно: то ставить надо, то канал не тот, то свой IP светить неохота. Вот тут-то и выручают онлайн masscan сканеры портов, такие как Scanitex. Сегодня я хочу поделиться с тобой пятью конкретными сценариями, где такой инструмент – просто палочка-выручалочка для нас, сисадминов и пентестеров. Погнали разбираться, как проверить открытые порты через интернет быстро и эффективно!

Оглавление

- Сценарий 1: Инвентаризация внешнего периметра «на лету»

- Сценарий 2: Быстрый аудит безопасности (поиск «низко висящих фруктов»)

- Сценарий 3: Валидация правил фаервола и ACL (вид снаружи)

- Сценарий 4: Диагностика проблем с доступом (проверка блокировок)

- Сценарий 5: Обнаружение Shadow IT и несанкционированных сервисов

- Сравнение: Онлайн-сканер vs Локальный Masscan

- Мысли великих

- Выводы

Сценарий 1: Инвентаризация внешнего периметра «на лету»

Проблема: Знакомая ситуация? У тебя куча внешних IP-адресов – под веб-серверы, почту, VPN, еще какие-то сервисы. Со временем легко потерять счет, что и где открыто наружу. Документация устаревает, кто-то что-то временно открыл для теста и забыл закрыть… В итоге твой реальный периметр может сильно отличаться от того, что ты думаешь.

Решение: Регулярно, хотя бы раз в неделю или месяц (а лучше чаще!), прогонять **онлайн masscan сканер портов** по всем своим внешним IP. Это позволяет быстро получить актуальный список открытых портов, видимых из интернета.

Почему онлайн `masscan`?

- Скорость: `Masscan` спроектирован для молниеносного сканирования больших диапазонов. Проверить пару десятков или сотен IP на основные порты – дело нескольких минут.

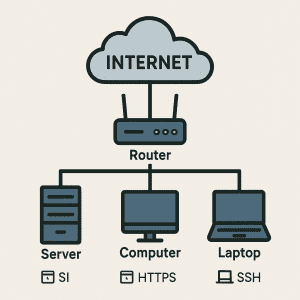

- Внешний взгляд: Онлайн-сканер показывает тебе картину именно так, как ее видит потенциальный злоумышленник извне. Сканирование изнутри твоей сети может дать другую, неполную картину (например, не учтет правила на пограничном фаерволе).

- Простота: Не нужно ничего ставить. Зашел на сайт вроде Scanitex, вбил свои диапазоны, выбрал популярные порты (или нужные тебе) и запустил. Результат готов почти сразу.

Практический пример: Допустим, твои внешние IP лежат в диапазоне `198.51.100.0/28`. Ты хочешь быстро проверить стандартные веб-порты (80, 443), почтовые (25, 110, 143, 465, 587, 993, 995), SSH (22) и RDP (3389). В онлайн-сканере просто указываешь этот диапазон и список портов. Через пару минут у тебя будет список хостов, где эти порты откликнулись. Сравниваешь с тем, что *должно* быть открыто. Нашел лишнее? Бегом разбираться и закрывать!

Сценарий 2: Быстрый аудит безопасности (поиск «низко висящих фруктов»)

Проблема: Ты приступаешь к пентесту или аудиту новой для тебя сети. Объем работы большой, и нужно с чего-то начать. Или ты хочешь быстро проверить свою собственную инфраструктуру на наличие самых очевидных и часто эксплуатируемых дыр.

Решение: Использовать **онлайн masscan сканер портов** для быстрого поиска «low-hanging fruits» – общеизвестных портов, которые часто бывают ошибочно открыты и могут вести к компрометации.

Почему онлайн `masscan`?

- Скорость: Опять же, скорость `masscan` позволяет быстро «прощупать» большие диапазоны на наличие интересных портов.

- Фокус: Вместо полного сканирования всех 65535 портов (что долго), ты можешь сосредоточиться на самых «популярных» у хакеров:

- RDP (3389)

- SMB (445, 139)

- Telnet (23)

- FTP (21)

- Дефолтные порты баз данных (MySQL 3306, PostgreSQL 5432, MSSQL 1433, MongoDB 27017, Redis 6379)

- VNC (5900, 5901)

- Возможно, порты веб-админок (8080, 8443)

- Внешняя перспектива: Сразу видишь, что из этого доступно из интернета.

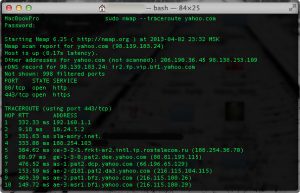

Практический пример: Перед глубоким сканированием с Nmap и скриптами, ты прогоняешь `masscan` через онлайн-сервис по целевому диапазону IP на перечисленные выше порты. Нашел открытый Telnet или RDP на сервере, где их быть не должно? Отлично, вот тебе первая точка для более пристального внимания! Это экономит время и позволяет сразу сфокусироваться на потенциально слабых местах.

Сценарий 3: Валидация правил фаервола и ACL (вид снаружи)

Проблема: Ты настроил фаервол. Написал правила, вроде все должно быть закрыто, кроме разрешенных портов. Но уверен ли ты на 100%, что правило работает корректно и нет какой-то ошибки в логике или опечатки, которая оставляет дыру? Особенно актуально для сложных цепочек правил или при использовании Network ACL в облаках.

Решение: Использовать **онлайн инструмент masscan для проверки фаервола**. Просканировать снаружи те порты, которые *должны* быть закрыты твоими правилами.

Почему онлайн `masscan`?

- Независимая проверка: Ты проверяешь доступность не изнутри сети (где правила могут не действовать или действовать иначе), а именно из интернета, как это сделал бы атакующий.

- Целевое сканирование: Можно указать конкретный IP и конкретные порты (или диапазоны портов), которые ты хочешь проверить на «закрытость». `Masscan` справится с этим быстро.

- Простота: Не нужно искать «чистый» внешний хост для запуска сканирования – онлайн-сервис уже предоставляет эту возможность.

Практический пример: Ты настроил правило, запрещающее доступ к порту SSH (22) на твоем веб-сервере `198.51.100.10` из любой точки, кроме твоего офисного IP. Чтобы убедиться, что правило работает, ты идешь на Scanitex и запускаешь скан IP `198.51.100.10` на порт 22. Если скан показывает порт как закрытый (filtered/closed) – отлично, правило работает (по крайней мере, для IP-адреса сканера). Если вдруг порт виден как открытый (open) – значит, где-то ошибка в правилах, и нужно срочно ее искать!

Сценарий 4: Диагностика проблем с доступом (проверка блокировок)

Проблема: Пользователи жалуются, что не могут подключиться к твоему сервису (например, веб-сайту или VPN). Ты проверяешь – сервис на сервере запущен, локальный фаервол (типа `ufw` или Windows Firewall) на сервере порт разрешает. В чем же дело? Возможно, проблема на уровне сетевого оборудования, вышестоящего фаервола или даже блокировки со стороны провайдера пользователя (или твоего).

Решение: **Проверить открытые порты через интернет** с помощью онлайн-сканера. Это поможет быстро локализовать проблему.

Почему онлайн `masscan`?

- Эталонная точка: Онлайн-сканер выступает как независимый клиент в интернете. Если он видит твой порт открытым, значит, как минимум, твой сервер доступен снаружи, и проблема, скорее всего, не в твоем пограничном фаерволе или настройках самого сервера (или проблема специфична для сети/провайдера пользователя).

- Скорость: Диагностику нужно проводить быстро. Онлайн `masscan` даст ответ за секунды.

- Исключение локальных проблем: Ты точно знаешь, что результат не искажен настройками твоей локальной сети или VPN, через который ты можешь работать.

Практический пример: Не работает сайт `my-super-service.com` (IP `203.0.113.5`). Ты проверил, Nginx/Apache работает, `ufw status` показывает ALLOW для портов 80 и 443. Запускаешь скан портов 80 и 443 на `203.0.113.5` через Scanitex.

- Результат: Порты 80 и 443 открыты. Вывод: проблема, скорее всего, где-то между сканером и пользователем (его провайдер, локальные проблемы) или на уровне приложения (сайт упал, но порт открыт).

- Результат: Порты 80 и 443 закрыты/фильтруются. Вывод: проблема ближе к твоему серверу – возможно, вышестоящий фаервол, Network ACL в облаке или даже блокировка у твоего хостинг-провайдера. Нужно копать дальше в эту сторону.

Сценарий 5: Обнаружение Shadow IT и несанкционированных сервисов

Проблема: «Добрые» пользователи или даже другие админы могут иногда поднимать на рабочих серверах или в облачной подписке какие-то свои сервисы (веб-сервер для тестов, FTP для обмена файлами, торрент-клиент – да чего угодно!) без ведома отдела ИБ или ответственного админа. Это называется Shadow IT, и оно создает неконтролируемые риски безопасности.

Решение: Периодически использовать **онлайн masscan сканер портов** для сканирования всех внешних IP компании на *все* или на *широкий диапазон* портов (не только стандартные). Искать любые неожиданные открытые порты.

Почему онлайн `masscan`?

- Скорость и Широта: `Masscan` может относительно быстро просканировать даже весь диапазон портов (1-65535) на заданных IP. Локальный `nmap` делал бы это вечность.

- Объективность: Сканирование снаружи не зависит от внутренних политик и настроек мониторинга. Оно покажет то, что реально торчит наружу.

- Неожиданность (для нарушителя): Если сканировать с внешнего, не принадлежащего компании IP (как это делает онлайн-сервис), меньше шансов, что «партизан» заметит сканирование и успеет что-то скрыть (хотя `masscan` сам по себе довольно «шумный»).

Практический пример: У тебя есть подсеть `192.0.2.0/24`, выделенная под серверы. Ты хочешь проверить, не поднял ли кто-то что-то нестандартное. Запускаешь через онлайн-сканер `masscan` скан диапазона `192.0.2.0/24` на все TCP порты (или хотя бы на первые 10000, где чаще всего живут сервисы). В результатах видишь открытый порт 6667 (IRC) или 6881 (BitTorrent) на одном из серверов. Это явный повод пойти и разобраться, что там происходит и кто это сделал.

Сравнение: Онлайн-сканер vs Локальный Masscan

Давай для наглядности сравним плюсы и минусы использования готового онлайн-инструмента и установки `masscan` локально.

| Аспект | Онлайн Masscan Сканер (типа Scanitex) | Локальный Masscan |

|---|---|---|

| Простота использования | Высокая (веб-интерфейс, не надо ставить) | Средняя (нужна установка, работа с консолью) |

| Скорость сканирования | Высокая (зависит от инфраструктуры сервиса) | Потенциально выше (зависит от твоего канала и железа, полный контроль над --rate) |

| Контроль над процессом | Ограниченный (параметры задаются через интерфейс) | Полный (все ключи и опции `masscan` доступны) |

| Стоимость | Может быть платно (особенно для больших сканов или частых запусков, но есть бесплатные лимиты) | Бесплатно (сам инструмент open-source) |

| Настройка / Установка | Не требуется | Требуется (установка, права root/admin) |

| Перспектива сканирования | Внешняя (идеально для проверки фаерволов и видимости из интернета) | Зависит от места запуска (обычно внутренняя или с твоего IP) |

| Риски для своего IP | Минимальные (скан идет с IP сервиса) | Высокие (риск бана от провайдера или цели при агрессивном скане) |

| Ссылки | Scanitex (пример) | GitHub (скачать/собрать) |

Как видишь, у каждого подхода свои плюсы. Онлайн-сканеры идеальны для быстрых проверок, валидации внешнего вида и когда не хочется заморачиваться с установкой или рисковать своим IP. Локальный `masscan` дает больше контроля и потенциально выше скорость, но требует настройки и осторожности.

Мысли великих

В контексте постоянной необходимости проверки и аудита, вспоминаются слова одного из пионеров компьютерной безопасности, Дэна Гира:

“You cannot manage M risks if you are only aware of N risks, and N < M.” (Вы не можете управлять M рисками, если вам известно только N рисков, и N < M).

Инструменты вроде `masscan`, особенно в удобной онлайн-обертке, как раз помогают нам увеличить это ‘N’ – количество известных нам открытых дверей (портов), чтобы мы могли ими управлять (закрыть ненужные, защитить нужные).

Выводы

Итак, дружище, мы рассмотрели 5 вполне реальных и частых задач, где **онлайн masscan сканер портов** становится отличным помощником для сисадмина или пентестера:

- Инвентаризация периметра: Быстро и регулярно проверяем, что у нас торчит наружу.

- Быстрый аудит: Ищем самые очевидные дыры и «низко висящие фрукты».

- Проверка фаервола: Убеждаемся, что правила работают так, как задумано, глядя снаружи (**онлайн инструмент masscan для проверки фаервола** здесь незаменим).

- Диагностика доступа: Локализуем проблемы с подключением, проверяя видимость порта из интернета.

- Борьба с Shadow IT: Ищем несанкционированные сервисы на своих внешних IP.

Главные козыри онлайн-решений типа Scanitex в этих сценариях – это скорость `masscan`, удобство использования без установки, и, что очень важно, возможность **проверить открытые порты через интернет**, получив реальную картину с внешней точки зрения. Конечно, это не заменяет глубокого анализа с Nmap или другими инструментами, но как средство для быстрой разведки, проверки и мониторинга – это просто маст-хэв в нашем арсенале. Пользуйся на здоровье!

Попробуйте ScaniteX бесплатно!

Автоматизированная платформа для сканирования открытых портов и обнаружения активных сервисов в режиме онлайн.

Начните 24ч пробный период (промокод FREE10), чтобы протестировать все функции сканирования для безопасности вашего бизнеса.

Получить бесплатный триал RU

RU

English

English

Оставить комментарий