Методы защиты от атак через вредоносные вложения в письмах

Введение

Атаки через вредоносные вложения в письмах становятся все более распространенными и опасными для пользователей и компаний. Вредоносные вложения могут содержать вирусы, троянские программы, шпионское ПО и другие угрозы, которые могут привести к утечке конфиденциальной информации, потерям данных или даже блокировке компьютерной системы. В данной статье мы рассмотрим методы защиты от таких атак и дадим рекомендации по обеспечению безопасности при работе с почтовыми вложениями.

Определение

Атака через вредоносные вложения в письмах представляет собой способ распространения вредоносного программного обеспечения путем отправки электронных писем с прикрепленными файлами, содержащими вредоносный код. Примером такой атаки может быть отправка писем с вложенными файлами-приложениями, которые при открытии запускаются и инфицируют компьютер получателя.

Как работает

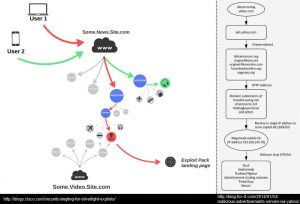

Для проведения атаки через вредоносные вложения злоумышленники могут использовать различные методы. Один из наиболее распространенных способов — это phishing-атаки, когда пользователю приходит письмо от кажущегося надежным отправителем с просьбой открыть вложенный файл. При этом вложение может содержать вирус или другую угрозу для системы. Злоумышленники также могут использовать специализированные инструменты, такие как Exploit Kits, для эксплойта уязвимостей программного обеспечения и внедрения вредоносного кода.

Последствия

Последствия атаки через вредоносные вложения могут быть катастрофическими для пользователя или компании. Это может привести к утечке конфиденциальных данных, финансовым потерям, штрафам за нарушение законодательства о защите информации и повреждению репутации. Кроме того, вредоносное ПО может замедлить работу компьютерной системы и привести к потере ценных данных.

Способы защиты

Основные методы защиты от атак через вредоносные вложения включают использование антивирусного программного обеспечения, блокирование выполнения файлов из ненадежных источников, обучение сотрудников правилам безопасности при работе с электронной почтой. Дополнительные меры безопасности могут включать в себя развертывание системы уведомлений о подозрительной активности, использование электронной цифровой подписи для подтверждения подлинности отправителя письма и ограничение прав доступа к файлам в сети.

Инструменты

Для обеспечения безопасности при работе с почтовыми вложениями рекомендуется использовать антивирусное программное обеспечение, файрволы, программы мониторинга безопасности сети, а также проводить регулярные обновления и обучение персонала. Некоторые из популярных инструментов для защиты от атак через вредоносные вложения включают в себя Kaspersky Anti-Virus, McAfee Total Protection, Avast Internet Security.

Выводы

В заключение мы выяснили, что атаки через вредоносные вложения в письмах могут представлять серьезную угрозу для безопасности пользователей и компаний. Для защиты от таких атак необходимо использовать комплексный подход, включающий в себя основные и дополнительные меры безопасности, а также использование специализированных инструментов и программного обеспечения.

Попробуйте ScaniteX бесплатно!

Автоматизированная платформа для сканирования открытых портов и обнаружения активных сервисов в режиме онлайн.

Начните 24ч пробный период (промокод FREE10), чтобы протестировать все функции сканирования для безопасности вашего бизнеса.

Получить бесплатный триал RU

RU

English

English

Оставить комментарий