Основы защиты от атак через уязвимости криптографических протоколов

В современном мире защита от атак через уязвимости криптографических протоколов становится все более важной. Профессионалы в области кибербезопасности обязаны быть в курсе последних угроз и методов защиты от них. В этой статье мы разберем основы защиты от таких атак, опасности которые они представляют и способы их предотвращения.

Введение

Атаки через уязвимости криптографических протоколов могут привести к серьезным последствиям для пользователей и бизнеса. Злоумышленники могут получить доступ к конфиденциальным данным, таким как пароли, кредитные карты и другие чувствительные информации. Важность защиты от таких атак не может быть недооценена.

Определение

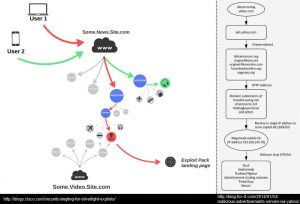

Атаки через уязвимости криптографических протоколов — это способы взлома информационных систем путем использования слабостей в реализации криптографии. Например, атака Мэн-в-середине (Man-in-the-middle) — это пример такой угрозы, когда злоумышленник вставляется между двумя сторонами общения и перехватывает передаваемые данные. Конкретный случай атаки MITM был зафиксирован в 2019 году в мессенджере WhatsApp, когда через него был внедрен шпионский софт.

Как работает

Основной задачей злоумышленника при атаке криптографическими протоколами является получение доступа к зашифрованным данным. Это может быть достигнуто различными способами, включая взлом шифра, компрометацию ключей шифрования и многое другое. Для проведения таких атак могут использоваться специальные инструменты, например, Wireshark или Cain and Abel.

Последствия

Последствия атак через уязвимости криптографических протоколов могут быть катастрофическими. Потеря конфиденциальных данных, шантаж, финансовые потери — это лишь небольшой список возможных последствий для жертв таких атак. Бизнесы также могут пострадать от утечки информации и потери доверия клиентов.

Способы защиты

Для защиты от атак через уязвимости криптографических протоколов необходимо принимать дополнительные меры безопасности. Например, внедрение двухфакторной аутентификации, использование надежных шифров и сертификатов безопасности, регулярное обновление программ и многое другое. Кроме того, следует обучать персонал безопасности и проводить аудиты систем на предмет уязвимостей.

Инструменты

Для защиты от атак через уязвимости криптографических протоколов можно использовать различные инструменты и программы. Некоторые из них включают Cloudflare SSL, Qualys SSL Labs и Acunetix. Эти инструменты помогут вам обнаружить и устранить уязвимости в ваших системах.

Выводы

Защита от атак через уязвимости криптографических протоколов является важным аспектом кибербезопасности. Понимание принципов работы таких атак, их последствий и методов защиты поможет вам обезопасить себя и свой бизнес от потенциальных угроз. Следуйте советам экспертов по безопасности, следите за обновлениями и не забывайте о регулярном анализе безопасности вашей информационной системы.

Попробуйте ScaniteX бесплатно!

Автоматизированная платформа для сканирования открытых портов и обнаружения активных сервисов в режиме онлайн.

Начните 24ч пробный период (промокод FREE10), чтобы протестировать все функции сканирования для безопасности вашего бизнеса.

Получить бесплатный триал RU

RU

English

English

Оставить комментарий