Методы предотвращения атак через уязвимости в операционных системах

В наше время важность обеспечения безопасности операционных систем не может быть недооценена. Атаки через уязвимости в операционных системах могут привести к серьезным последствиям как для пользователей, так и для бизнеса. Поэтому необходимо принимать соответствующие меры предосторожности для защиты системы от таких угроз.

Введение

Атаки через уязвимости в операционных системах являются одним из наиболее распространенных способов взлома системы. Злоумышленники ищут и эксплуатируют уязвимости в программном обеспечении, чтобы получить несанкционированный доступ к данным или вредоносное воздействие на систему. Это может привести к утечке конфиденциальной информации, потере данных, а также к причинению ущерба репутации и финансовой потери.

Определение

Атака через уязвимости в операционных системах представляет собой процесс нарушения безопасности системы путем эксплуатации уязвимостей, которые могут быть обнаружены в различных компонентах системы, включая ядро операционной системы, драйверы устройств, службы и приложения. Примером атаки через уязвимость может быть SQL-инъекция, когда злоумышленник пытается внедрить SQL-код в запрос к базе данных для получения несанкционированного доступа к данным.

Пример: 7 Famous Database Attacks

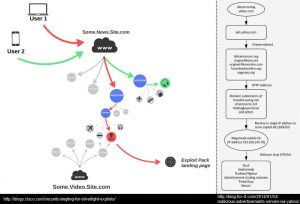

Как работает

Для проведения атаки через уязвимости в операционных системах злоумышленнику необходимо осуществить ряд шагов. В начале происходит сбор информации об уязвимостях в системе с использованием специализированных инструментов, таких как Nmap или Metasploit. Затем происходит сканирование уязвимостей, ищется доступная точка входа в систему. Далее происходит эксплуатация уязвимости, например, путем внедрения вредоносного кода или исполнения команд на целевой системе.

Для защиты от таких атак необходимо применять соответствующие меры безопасности, включая регулярное обновление программного обеспечения, использование сложных паролей, настройку брандмауэра и антивирусного ПО, а также мониторинг сетевого трафика.

Последствия

Последствия атаки через уязвимость в операционной системе могут быть катастрофическими для пользователя или бизнеса. Это может привести к утечке конфиденциальной информации, потере ценных данных, повреждению репутации и финансовым потерям. Поэтому необходимо принимать меры по предотвращению таких атак.

Способы защиты

Для защиты от атак через уязвимости в операционных системах рекомендуется применять следующие меры безопасности:

- Обновление программного обеспечения на регулярной основе.

- Использование сложных паролей и их регулярное изменение.

- Настройка брандмауэра и антивирусного ПО.

- Мониторинг сетевого трафика для выявления подозрительной активности.

Инструменты

Для обеспечения защиты от уязвимостей в операционных системах можно использовать специализированные программы и инструменты. Например:

- Nmap — инструмент для сканирования сети и выявления уязвимостей.

- Metasploit — фреймворк для разработки и эксплуатации уязвимостей.

- Настройка брандмауэра в Windows — рекомендации по настройке встроенного брандмауэра в операционных системах Windows.

Выводы

Обеспечение безопасности операционных систем от атак через уязвимости является важной задачей для любого пользователя или организации. Путем применения соответствующих мер защиты, обновления программного обеспечения и мониторинга сетевой активности можно значительно снизить риск возникновения подобных атак.

Попробуйте ScaniteX бесплатно!

Автоматизированная платформа для сканирования открытых портов и обнаружения активных сервисов в режиме онлайн.

Начните 24ч пробный период (промокод FREE10), чтобы протестировать все функции сканирования для безопасности вашего бизнеса.

Получить бесплатный триал RU

RU

English

English

Оставить комментарий