Введение

В наше время с ростом цифровых технологий и увеличением числа онлайн-платформ увеличивается и угроза кибератак. Одним из наиболее опасных типов атак являются атаки с использованием троянских программ. Троянские программы представляют собой вредоносное ПО, которое скрытно устанавливается на компьютер жертвы и позволяет злоумышленнику получить доступ к чувствительной информации или управлять устройством удаленно. В данной статье мы рассмотрим различные типы атак с использованием троянских программ, а также способы защиты от них.

Определение

Атака с использованием троянской программы – это способ злоумышленников получить доступ к защищенной информации или контроль над компьютером жертвы, путем установки троянского ПО на устройство.

Примеры таких атак могут быть различными. Например, злоумышленник может создать поддельный сайт, на котором будет предлагаться скачать полезную программу, но на самом деле установится троян. Или вредоносное ПО может прийти в виде вложения в электронном письме.

Одним из известных случаев атаки с использованием троянских программ является случай с трояном Zeus, который был использован для кражи финансовых данных.

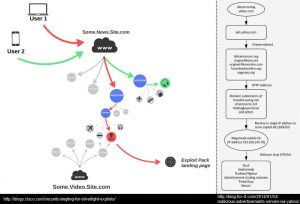

Как работает

Чтобы провести атаку с использованием троянской программы, злоумышленнику необходимо установить вредоносный файл на компьютер жертвы. Это может быть сделано через вредоносные ссылки, электронные письма, внедрением в незащищенные системы и др.

После установки троян может позволить злоумышленнику получить доступ к личным данным, банковским счетам, паролям и т.д. Также троян может использоваться для удаленного управления устройством.

Для проведения такой атаки злоумышленник может использовать специальные инструменты, такие как DarkComet или NetWire.

Последствия

Атаки с использованием троянских программ могут иметь серьезные последствия как для частных лиц, так и для бизнеса. Возможные риски включают в себя кражу личной информации, финансовые потери, потерю контроля над устройством, шантаж и др.

Способы защиты

Для защиты от атак с использованием троянских программ необходимо принять ряд мер безопасности:

- Установка антивирусного ПО и его регулярное обновление.

- Не открывать подозрительные ссылки и вложения в электронных сообщениях.

- Обновление операционной системы и прикладного ПО.

- Использование паролей высокой сложности.

- Регулярное резервное копирование данных.

Инструменты

Для обеспечения безопасности от атак с использованием троянских программ рекомендуется использовать следующие инструменты:

Выводы

Атаки с использованием троянских программ являются серьезной угрозой для безопасности. Однако, соблюдение рекомендаций по безопасности и использование специализированных инструментов помогут минимизировать риски подобных атак и защитить личные данные.

Попробуйте ScaniteX бесплатно!

Автоматизированная платформа для сканирования открытых портов и обнаружения активных сервисов в режиме онлайн.

Начните 24ч пробный период (промокод FREE10), чтобы протестировать все функции сканирования для безопасности вашего бизнеса.

Получить бесплатный триал RU

RU

English

English

Оставить комментарий